Czym jest chmura suwerenna? Dlaczego jest ważna?

Alan Zeichick | Starszy redaktor | 5 października 2025 r.

Zacznij od następującej propozycji: niektóre lub wszystkie dane Twojej organizacji muszą pozostać na określonym terytorium krajowym lub regionalnym, niezależnie od tego, czy jest to stan lub kraj, czy też szerszy region, taki jak Unia Europejska. Przyczyny tego wymagania są różne. Być może istnieją przepisy prawa regulujące Twoją branżę lub zarządzasz określonymi rodzajami danych, na przykład informacjami umożliwiającymi identyfikację osób (PII), które podlegają określonym regulacjom. Może istnieją konkretne względy biznesowe lub konkurencyjne. Niezależnie od przyczyny, wymóg ten jest określany mianem suwerenności cyfrowej (digital sovereignty) lub suwerenności danych (data sovereignty).

Jednym ze sposobów spełnienia tego wymagania jest przechowywanie wszystkich danych w centrum przetwarzania danych zlokalizowanym w danym kraju lub regionie. Innym sposobem jest wykorzystanie w tym celu chmury obliczeniowej, a konkretnie chmury suwerennej, która oferuje wszystkie zalety chmury obliczeniowej, a jednocześnie pomaga spełnić indywidualne wymagania dotyczące suwerenności.

Czym jest chmura suwerenna?

Chmura suwerenna to środowisko chmurowe, które pomaga organizacji spełnić wymagania dotyczące suwerenności cyfrowej, zapewniając jednocześnie korzyści płynące z modelu chmury. Chmura suwerenna może znajdować się w obiekcie należącym do dostawcy chmury obliczeniowej i być dostępna dla użytkowników organizacji i systemów IT spoza chmury przez Internet lub za pośrednictwem dedykowanych łączy komunikacyjnych, które nie mają połączenia z Internetem. Chmura suwerenna może być również skonfigurowana jako oddzielna instalacja „podobna do chmury” w centrum przetwarzania danych dużej organizacji. Instalacja taka działa wówczas jak środowisko chmury i chociaż jest obsługiwana przez dostawcę usług chmurowych, to jest fizycznie odizolowana od świata zewnętrznego. Ze względu na sposób działania chmury obliczeniowej obowiązuje model wspólnej odpowiedzialności dostawcy i klienta. Bezpieczeństwo i prywatność muszą być zarządzane wspólnie, dlatego wybór dostawcy, który pomoże spełnić wszystkie wymagania dotyczące suwerenności, ma kluczowe znaczenie.

Wyróżnia się cztery filary suwerenności cyfrowej: rezydencja danych, prywatność danych, bezpieczeństwo i odporność oraz kontrola prawna. Stawiają one typowe pytania, takie jak: Gdzie są moje dane? Kto może uzyskać do niej dostęp? Jak są zabezpieczone? Jakie środki ochrony prawnej wchodzą w grę? W przypadku większości takich środowisk organizacje dążą do ochrony informacji osobistych osób fizycznych. Czasami jednak zakres tej ochrony jest szerszy, obejmując własność intelektualną, oprogramowanie, metody biznesowe, dane finansowe, informacje o infrastrukturze IT, a nawet metadane opisujące wielkość i tempo wzrostu określonego zbioru danych.

Warto zauważyć, że suwerenność cyfrowa nie jest pojęciem zero-jedynkowym. To raczej spektrum, które zmienia się w czasie. Oznacza to, że organizacje muszą stale dostosowywać się do zmian w przepisach oraz w środowisku cyfrowym. Przyjrzyjmy się wymaganiom dotyczącym suwerenności cyfrowej i temu, jak chmura suwerenna może pomóc organizacji zachować zgodność z przepisami.

Sześć funkcji chmury suwerennej

W wielu przypadkach wymogi dotyczące zgodności z regulacjami dotyczącymi suwerenności wykraczają poza przechowywanie baz danych. Wymagane może być to, aby wszystkie komputery przetwarzające dane podlegające określonym regulacjom znajdowały się na terytorium danego kraju lub regionu, wraz ze wszystkimi sieciami, przepływami danych, kopiami zapasowymi i systemami przywrócenia działania w przypadku awarii systemu. Czasami nawet osoby mające dostęp do objętych takimi regulacjami systemów muszą być obywatelami danego kraju lub mieć odpowiednie poświadczenia bezpieczeństwa. Oznacza to, że chmura suwerenna będzie oferować co najmniej jedną z sześciu poniższych funkcji na różnym poziomie w zależności od różnych wymagań, w tym wymagań regionalnych.

1. Ograniczenia dostępu, które ograniczają korzystanie z chmury suwerennej do użytkowników, oprogramowania, systemów i usług należących do danego przedsiębiorstwa i jego partnerów, klientów i dostawców; określonych regionów geograficznych lub nawet określonych osób w organizacji, które mają wymagane obywatelstwo lub poświadczenia bezpieczeństwa.

2. Mechanizmy kontroli organizacyjnej nad lokalizacją chmury suwerennej, na przykład w określonym kraju lub regionie lub w centrum przetwarzania danych należącym do dostawcy usług lub klienta. Często taka lokalizacja jest określana mianem rezydencji danych.

3. Zgodność z przepisami prawa lub wymogami branżowymi, w tym specyfikacjami technicznymi, a także określonymi praktykami prawnymi, umownymi i biznesowymi w celu zapewnienia zgodności z przepisami prawa właściwego.

4. Wsparcie operacyjne ze strony dostawcy usług chmurowych, który spełnia wysokie oczekiwania klientów oraz wymogi prawne dotyczące poświadczeń bezpieczeństwa, obywatelstwa i miejsca zamieszkania jego pracowników

5. Dedykowana przepustowość sieci, która może oznaczać wszystko, od bezpiecznych sieci VPN przez publiczny Internet po regiony, które są całkowicie odizolowane od Internetu i obszarów innych klientów dostawcy usług chmurowych

6. Zaawansowane szyfrowanie, które może obejmować utrzymywanie kluczy szyfrujących przez dostawcę usług chmurowych lub posiadanie przez klienta własnych kluczy, których dostawca usług chmurowych nigdy nie może zobaczyć ani uzyskać do nich dostępu.

Kluczowe wnioski

- Wdrożenie suwerenności cyfrowej za pośrednictwem chmury suwerennej pomaga w zapewnieniu zgodności z przepisami dotyczącymi danych, ciągłości biznesowej, wydajności łańcucha dostaw i odporności na zawirowania geopolityczne.

- Wyzwania związane z suwerennością chmury obejmują znalezienie dostawcy usług, który zna wszystkie niezbędne reguły, może pomóc w określeniu niezbędnych poziomów ochrony oraz ma odpowiednie certyfikaty.

- Chmury suwerenne są zazwyczaj połączone z Internetem i dostępne za pośrednictwem bezpiecznych, szyfrowanych łączy i protokołów. W niektórych przypadkach może być wymagana chmura odizolowana od środowiska zewnętrznego.

- Zapewnienie suwerenności danych wymaga szyfrowania danych za pomocą zatwierdzonego zestawu protokołów, niezależnie od tego, czy dane te są przechowywane w bazie danych lub systemie plików, czy też są przesyłane przez sieć.

- Należy założyć, że liczba i złożoność przepisów prawa dotyczących suwerenności cyfrowej wzrośnie, a sankcje finansowe i karne za nieprzestrzeganie tych przepisów lub naruszenia bezpieczeństwa danych podlegających tym przepisom będą surowe.

Definicja chmury suwerennej

Aby zrozumieć działanie chmury suwerennej, wyobraźmy sobie, że mamy przedsiębiorstwo prowadzące działalność w Unii Europejskiej (UE). UE jest tu doskonałym przykładem, ponieważ stosowne wymagania ogólne pochodzą nie tylko z organów unijnych, ale także z poszczególnych krajów członkowskich. Każda organizacja odpowiedzialna za zachowanie suwerenności cyfrowej w UE musi zatem spełniać wymogi zarówno unijne, jak i krajowe.

W UE suwerenność chmury jest regulowana przez sieć organów regulacyjnych, a przepisy są stale zmieniane, z reguły na bardziej rygorystyczne. Źródłem znacznej części tych zmian regulacyjnych są parlamenty krajowe i Parlament Europejski w Brukseli, które działają w tym zakresie w odpowiedzi zarówno na żądania obywateli, jak i na stałą presję polityczną na rzecz ochrony przed zagranicznymi interesami biznesowymi oraz działaniami zagranicznych organów ścigania i sądów. W tym miejscu wkraczają przepisy takie jak unijne ogólne rozporządzenie o ochronie danych (RODO).

Wyobraźmy sobie, że organizacja ma jednostki zależne z biurami, pracownikami i klientami zarówno w Niemczech, jak i we Francji. Mogą istnieć dane, które mogą być udostępniane między dwoma krajami przy zachowaniu zgodności z wymogami UE, podczas gdy inne dane mogą na podstawie przepisów niemieckich lub francuskich podlegać ograniczeniom w zakresie przesyłania do drugiego kraju. Zarówno organizacja klienta, jak i dostawca usług chmurowych ponoszą wspólną odpowiedzialność za zapewnienie, że chmura suwerenna może spełnić wszystkie te wymagania, oraz, co równie ważne, za wykazanie wszystkim stronom, że została skonfigurowana w sposób zapewniający spełnienie tych wymagań.

Właściwa chmura suwerenna zgodna z przepisami UE ma zapewniać suwerenność w skali całej UE, aby klienci mieli kontrolę nad danymi i przepływami danych zgodnie z przepisami unijnymi; obejmować zabezpieczenia dostępu spoza UE w celu wykrywania, weryfikowania i blokowania dostępu spoza UE oraz w stosownych przypadkach obsługiwać powiadomienia zainteresowanych stron i dopuszczalne odstąpienia.

Ustawa CLOUD

Ustawa o wyjaśnieniu legalnego wykorzystania danych za granicą, czyli ustawa CLOUD (Clarifying Lawful Overseas Use of Data), to amerykańska ustawa federalna z 2018 r., która stanowi nowelizację ustawy z 1986 r. o przechowywaniu danych komunikacyjnych (Stored Communications Act, SCA). Ustawa CLOUD reguluje przede wszystkim kwestie ujawniania i dostępu do danych przechowywanych przez dostawców usług, zwłaszcza gdy dane te znajdują się poza terytorium Stanów Zjednoczonych. Na jej podstawie amerykańskie organy ochrony porządku publicznego mogą nakazać dostawcom usług z siedzibą w Stanach Zjednoczonych ujawnienie określonych danych elektronicznych, w tym wiadomości e-mail, dokumentów i innych form komunikacji, niezależnie od tego, gdzie te dane są przechowywane na świecie. Upraszcza to proces uzyskiwania dostępu do danych przechowywanych w innych krajach w przypadkach, gdy dostawca podlega jurysdykcji Stanów Zjednoczonych.

Korzyści z suwerenności chmury

Utworzenie chmury suwerennej może być przedsięwzięciem złożonym, nawet dla kompetentnego dostawcy usług chmurowych. Zaangażowanie takiego dostawcy opłaca się jednak na wiele sposobów. Po pierwsze i najważniejsze zapewniona jest wtedy zgodność z przepisami. Suwerenność chmury szeroko odnosi się do przepisów o charakterze geograficznym, politycznym i branżowym, przenoszenia danych i zgodnego z przepisami przesyłania danych w ramach obszarów regulacyjnych i między nimi.

Ponadto chmura suwerenna zapewnia następujące korzyści:

- Rozwiązania techniczne i wiedza specjalistyczna, których organizacja może nie mieć we własnym zakresie: Suwerenność cyfrowa może wiązać się z trudnymi zmianami w obszarze technicznym, zwłaszcza jeśli organizacja chce zachować interoperacyjność i przenośność danych. Dobrze zbudowana chmura suwerenna oferuje zgodność zarówno z przepisami, jak i otwartymi standardami.

- Najlepsze praktyki operacyjne: Dostawca usług chmury suwerennej będzie mieć silne mechanizmy kontroli operacyjnej, takie jak autoryzowany dostęp do kluczy dla klientów lub możliwość korzystania z własnych kluczy, a także odpowiednie narzędzia administracyjne i rejestrujące oraz asystę techniczną. Jest to szczególnie istotne dla wielu organizacji, w tym służb wywiadowczych.

- Zapewnienie ciągłości działania: Zainstalowana i utrzymywana przez dobrego dostawcę chmura suwerenna zapewnia najwyższej klasy skalowalność, ciągłość działania, przywracanie działania w przypadku awarii systemu, nadmiarowość, przenośność i wydajność oraz właśnie suwerenność cyfrową.

- Odpowiedni łańcuch dostaw: Dostawca usług chmury suwerennej może mieć często możliwości wykraczające poza możliwości pojedynczego klienta w zakresie pozyskiwania serwerów, sieci, chipów i okablowania oraz energii, obiektów, personelu i szkoleń wymaganych do zapewnienia całodobowej dostępności.

- Odporność geopolityczna. Dostawca usług chmury suwerennej o globalnym zasięgu może pomóc organizacji w przezwyciężeniu trudności związanych z konfliktami zbrojnymi, zawirowaniami gospodarczymi, zmianą klimatu i innymi katastrofami na dużą skalę, pomagając zapewnić jej zrównoważony rozwój.

Pięć wyzwań związanych z suwerennością chmury

Dostawcy usług chmury suwerennej są zainteresowani pomocą klientom w spełnianiu wymogów regulacyjnych, prawnych i technicznych. Pomimo wielu potencjalnych korzyści, zapewnienie suwerenności chmury wymaga jednak od działu IT pokonania szeregu trudności, takich jak m.in:

1. Znalezienie dostawcy usług, który zna zasady

Przepisy prawa dotyczące suwerenności cyfrowej są coraz bardziej złożone. Niezależnie od tego, czy organizacje korzystają z chmury suwerennej, czy tradycyjnego centrum przetwarzania danych, przepisy prawa właściwego utrudniają ustalenie, co jest zgodne z przepisami, a co nie jest. Dostawca usług chmury suwerennej będzie dysponować zarówno fachową wiedzą, jak i procesami, które pozwolą mu aktualizować ofertę w miarę zmian przepisów.

2. Określenie niezbędnych poziomów ochrony

Czy organizacja musi jedynie zapewnić, że informacje umożliwiające identyfikację osób są odpowiednio szyfrowane i przechowywane w granicach kraju, czy też zapewnienie zgodności z przepisami obejmuje także serwery, na których znajduje się repozytorium dokumentów, systemy kontroli oraz kwestie obywatelstwa i poświadczeń bezpieczeństwa wszystkich osób mających fizyczny dostęp do sprzętu? Nie można spełnić wymagań, jeśli się ich nie zna.

3. Zaprojektowanie architektury przywrócenia działania w przypadku awarii systemu

Suwerenność chmury może mieć zastosowanie nie tylko do głównego centrum przetwarzania danych, ale także do wszystkich lokalizacji i obiektów odzyskiwania danych z kopii zapasowych, co oznacza, że dostawca usług chmurowych musi mieć wystarczające zasoby, aby oferować takie obiekty w ramach określonej jurysdykcji.

4. Zapewnienie niezawodności i kompletności chmury suwerennej

Niektórzy dostawcy usług oferują specjalne usługi chmury suwerennej. W rezultacie oferowane przez nich aplikacje, funkcje i usługi w chmurach publicznych mogą nie być dostępne lub w pełni dostępne w ich chmurach suwerennych.

5. Uzyskanie pełnego zestawu certyfikatów i dobór odpowiednich podmiotów prawnych

Niektóre przepisy wymagają, aby właścicielem i operatorem chmury suwerennej był dostawca usług mający siedzibę i będący własnością podmiotu w danym regionie geograficznym. Należy zatem upewnić się, że globalny dostawca usług chmurowych ma odpowiednich partnerów, uzyskał odpowiednie licencje i działa zgodnie z określonymi przepisami, aby spełnić te wymagania.

Pięć kluczowych cech chmury suwerennej

Przedsiębiorstwo, które chce wdrożyć chmurę suwerenną, musi uwzględnić swoje wymagania dotyczące tych pięciu kluczowych cech, a także wszelkie inne czynniki o charakterze branżowym lub konkurencyjnym.

1. Lokalizacja

Należy starannie wybrać lokalizacje centrum przetwarzania danych w chmurze suwerennej i lokalizacje zapasowe w oparciu zarówno o przepisy prawne, jak i względy biznesowe. Dane, które należy zebrać, obejmują lokalizację centrów przetwarzania danych dostawcy usług chmurowych, lokalizację innych centrów przetwarzania danych należących do jego partnerów oraz to, czy możliwe jest utworzenie dedykowanej chmury suwerennej we własnym obiekcie klienta.

2. Kontrola dostępu

Organizacja powinna zawsze mieć możliwość wyboru, które przedsiębiorstwa, partnerzy, klienci, oprogramowanie i usługi mogą uzyskać dostęp do jej środowiska chmurowego. W niektórych przypadkach, np. gdy w grę wchodzi bezpieczeństwo narodowe, klient może wybrać w pełni dedykowany obiekt.

3. Operacje i asysta techniczna

Organizacja powinna kontrolować, który personel administracyjny i techniczny, zarówno ze strony dostawcy usług chmurowych, jak i ze strony jego partnerów, może mieć dostęp do jej systemów, a także do metadanych dotyczących tych systemów, takich jak wskaźniki wydajności i użycia.

4. Zgodność z przepisami

Wdrożenia chmury suwerennej muszą być elastyczne w kontekście zapewnienia zgodności z przepisami i standardami bezpieczeństwa, aby uwzględniać możliwość nakładania się na siebie systemów prawnych, w których określone są różne wymagania. W niektórych przypadkach klient może mieć unikatowe potrzeby w zakresie zastosowania określonych mechanizmów kontroli i akredytacji.

5. Połączenie z Internetem lub izolacja

Dla wielu lub większości klientów szyfrowane połączenie z publicznym Internetem może być najlepszym, najtańszym i zgodnym z przepisami łączem sieciowym. Niektórzy klienci lub niektóre aplikacje mogą jednak wymagać obszarów całkowicie odizolowanych od Internetu lub innych sieci.

Szyfrowanie i suwerenność danych

Nie można zapewnić suwerenności danych bez szyfrowania i zasada ta dotyczy zarówno danych przechowywanych w bazach danych, interfejsów API i innych usług zapewniających dostęp do tych baz danych i aplikacji, jak i interfejsów użytkownika. Szyfrowanie jest złożonym zagadnieniem ze względu na liczbę i wersje powszechnie stosowanych algorytmów, rozmiar kluczy oraz przepisy dotyczące przechowywania i dostępu do kluczy szyfrowania. Nie ma tu znaczenia, czy suwerenność danych jest realizowana w tradycyjnym centrum przetwarzania danych, czy w chmurze suwerennej. W przypadku chmury kwestie przechowywania i dostępu do kluczy szyfrowania muszą być rozwiązane w sposób zgodny z przepisami i spełniający potrzeby biznesowe.

Gdy kluczami zarządza dostawca usług chmurowych, główny klucz szyfrowania jest generowany przez oprogramowanie chmury suwerennej. Gdy kluczami zarządza klient, główny klucz szyfrowania jest przechowywany w bezpiecznym miejscu (sejfie), do którego dostawca nie ma dostępu. Sprzętowy moduł bezpieczeństwa (HSM) zawierający te klucze powinien być zarówno odporny zarówno na włamania i sabotaż, jak i zdolny do reakcji na wypadek ataku.

Dane przechowywane w bazie danych lub zawarte w dokumencie, czasami nazywane danymi magazynowanymi (data at rest), powinny być szyfrowane domyślnie. Obejmuje to dane w tradycyjnych relacyjnych bazach danych, kontenerach Docker/Kubernetes, obiektowych bazach danych, systemach plików, blokowych bazach danych, a nawet w rekordach rozruchowych.

Dane przesyłane przez sieć (data in transit) powinny co najmniej korzystać z aktualnych protokołów zgodnych ze standardami takimi jak Transport Layer Security (TLS) 1.2 lub nowszymi oraz certyfikatami cyfrowymi X.509. Przepisy krajowe mogą wymagać jeszcze bardziej rygorystycznego szyfrowania, na przykład za pomocą protokołu MACsec (IEEE 802.1AE) dla sieci Ethernet. Szyfrowanie takie powinno być domyślnie włączone i nigdy nie zezwalać na transmisję danych w postaci zwykłego tekstu.

Przyszłość suwerenności

Suwerenność danych mogła stać się publicznie widoczna wraz z przyjęciem unijnego ogólnego rozporządzenia o ochronie danych (RODO) w 2016 r., ale to był dopiero początek. Co roku kraje na całym świecie, w tym regiony takie jak Unia Europejska, modyfikują swoje wymogi dotyczące suwerenności danych. Polega to na zaostrzaniu standardów w celu wyeliminowania niejasności, ograniczenia słabych stron, zwiększenia zaufania ze strony konsumentów i polityków, ochrony przedsiębiorstw i odpowiedniego reagowania na sytuacje geopolityczne, takie jak konflikty gospodarcze, konflikty zbrojne, terroryzm i cyberprzestępczość.

Według jednej z prognoz przepisy i regulacje dotyczące suwerenności cyfrowej będą coraz liczniejsze i coraz bardziej złożone.

Według innej prognozy sankcje finansowe i kary za niezaliczenie audytów zgodności lub naruszenie bezpieczeństwa danych będą surowe.

Obawy dostawców usług chmurowych dotyczą ochrony danych klientów przed dostępem administratorów i personelu pomocniczego, a także utrzymania ciągłości działania i zgodności z przepisami dotyczącymi przywracania działania w przypadku awarii systemu.

Kluczową kwestią pozostaje odporność.

Ogólnie rzecz biorąc, suwerenność chmury jest stosunkowo nową koncepcją i organizacje dopiero zaczynają dostrzegać jej wpływ na swoje strategie chmurowe. Wdrożenie chmury suwerennej wymaga zmierzenia się z nowymi wymaganiami w zakresie infrastruktury, strategii, nadzoru i umiejętności działu IT. Chmura suwerenna to rozwiązanie długoterminowe, organizacje skupiają się zatem na obszarach i środowiskach regulacyjnych, w których obowiązują najbardziej rygorystyczne przepisy, jednocześnie inwestując w monitorowanie nowych aktów prawnych i zmian w regulacjach branżowych. Raz zaostrzone przepisy zazwyczaj nigdy nie zostaną złagodzone, dlatego jest to podróż w jedną stronę.

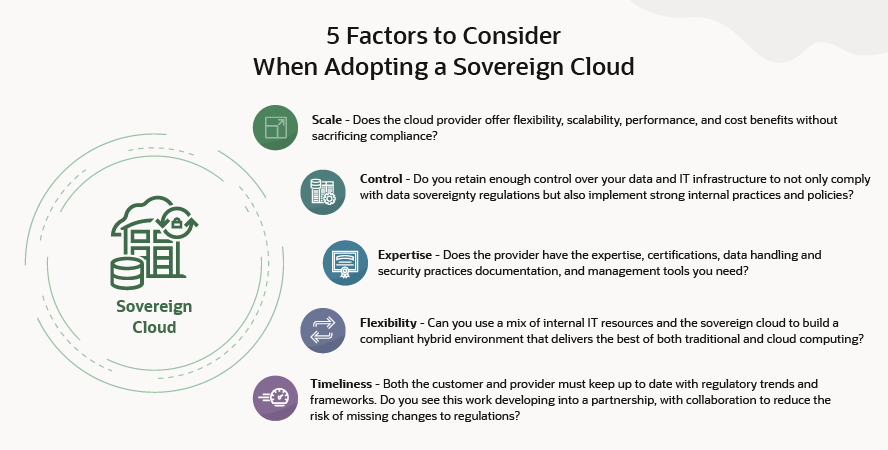

Wybór dostawcy chmury suwerennej

Wybierając chmurę suwerenną, należy szukać dostawcy, który nie tylko zaoferuje najlepsze całościowe rozwiązanie chmurowe, ale także pomoże spełnić wymagania w zakresie suwerenności cyfrowej. W idealnej sytuacji dostępne w chmurze suwerennej usługi będą takie same jak usługi oferowane przez danego dostawcę w chmurze publicznej, z tymi samymi umowami dotyczącymi poziomu świadczenia usług (SLA) w zakresie wydajności, zarządzania i dostępności.

Jednym z głównych czynników do rozważenia jest to, czy jest możliwe wybranie rozwiązania, którego właścicielem i operatorem będzie zatwierdzony podmiot prawny w regulowanym regionie. Wybór rozwiązania opartego na partnerstwie lub spółce joint venture może prowadzić do problemów z ustaleniem odpowiedzialności za ewentualne problemy z pomocą techniczną, złożonej integracji, wolniejszego wydawania produktów, a w niektórych przypadkach do mniejszej liczby dostępnych funkcji.

Dostawca usług chmury suwerennej powinien oferować suwerenność danych jako podstawową funkcję swojej chmury, a nie jako dodatkowy pakiet lub podzbiór swojej oferty chmury publicznej. Ułatwi to wdrożenie, ponieważ chmura suwerenna korzysta z tego samego sprzętu, oprogramowania i usług, co chmura publiczna, tylko z włączoną większą kontrolą dostępu i innymi ograniczeniami wymaganymi przez przepisy prawa.

Przywracanie działania w przypadku awarii systemu ma krytyczne znaczenie dla planowania i wdrażania chmury suwerennej, należy zatem poszukać w ramach obszaru objętego danymi przepisami regionów chmury, które można skonfigurować pod kątem przejmowania awaryjnego i wspomnianego przywracania. Dostawca chmury suwerennej powinien również dysponować wiedzą fachową, która pomoże mu poruszać się w złożonej, stale zmieniającej się pajęczynie przepisów. Dostawca i klient powinni być w stanie płynnie dzielić się odpowiedzialnością za zgodność z przepisami, w tym w razie potrzeby obowiązkami w zakresie uzyskiwania akredytacji.

Krok dalej: regiony odizolowane i regiony bezpieczeństwa narodowego

Sieci rządowe i ściśle tajne obciążenia robocze mogą wymagać akredytacji klienta i spełnienia wymogów zgodności, które przewyższają te obowiązujące w połączonych z Internetem regionach chmury suwerennej. W takich przypadkach warto poszukać regionów odizolowanych i regionów bezpieczeństwa narodowego, które mogą zapewnić dodatkową ochronę, obejmującą:

- Akredytacje rządowe: poszukaj regionów bezpieczeństwa narodowego z najwyższym certyfikatem rządowym, w tym US DISA Impact Level 6.

- Odizolowane centra przetwarzania danych: centra znajdujące się w obiektach zbudowanych zgodnie ze specyfikacjami rządowymi, spełniające lub przewyższające standardy rządowe i niemające połączenia z Internetem.

- Bezpieczne operacje: obiekty powinny być obsługiwane przez mieszkańców danego kraju, którzy mają ważne stosowne certyfikaty bezpieczeństwa.

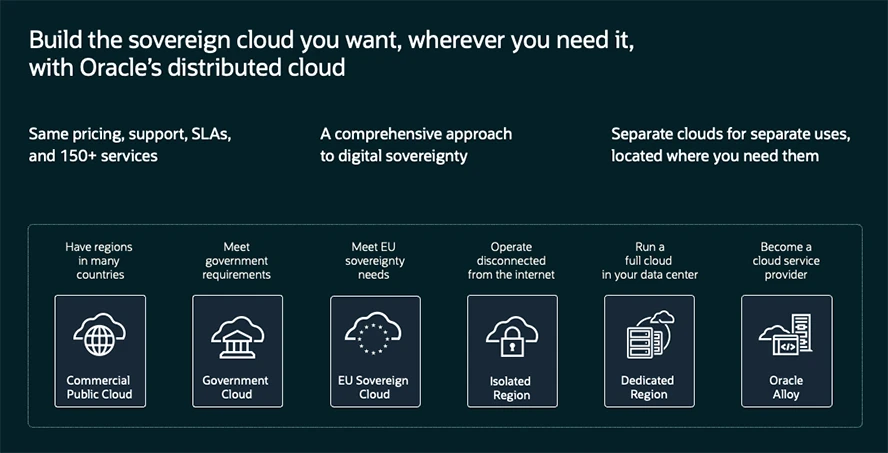

Spełnienie wymogów suwerenności za pomocą Oracle Cloud

Rozwiązania Oracle Cloud dotyczące suwerenności pomagają klientom zaspokoić potrzeby w zakresie chmury obliczeniowej obejmującej dane i aplikacje o charakterze wrażliwym, regulowanym lub strategicznym dla regionu, a także obciążeń roboczych podlegających wymogom suwerenności i prywatności danych. Oferowane w coraz większej liczbie krajów i regionów na całym świecie rozwiązania chmury suwerennej Oracle udostępniają usługi i funkcje infrastruktury Oracle Cloud Infrastructure (OCI) i pomagają klientom spełnić wymagania w zakresie suwerenności cyfrowej.

Zaprojektowane z myślą o rezydencji i bezpieczeństwie danych rozwiązanie Oracle EU Sovereign Cloud nie dzieli infrastruktury z komercyjnymi regionami Oracle i nie ma połączenia sieciowego z innymi regionami chmury Oracle. Dostęp klientów do rozwiązania Oracle EU Cloud Sovereign Cloud jest zarządzany oddzielnie od dostępu do komercyjnych regionów platformy Oracle Cloud.

Oferując usługi w chmurze, w których dane pozostają w zdefiniowanych granicach geograficznych i prawnych (często z określonymi wymogami operacyjnymi i dotyczącymi nadzoru), dostawcy usług chmury suwerennej umożliwiają rządom i silnie regulowanym branżom czerpanie korzyści z chmury przy jednoczesnym zachowaniu rygorystycznych wymogów dotyczących rezydencji i bezpieczeństwa danych. Wraz z ciągłą ewolucją świata cyfrowego i utrzymującym się znaczeniem kwestii geopolitycznych, chmura suwerenna będzie odgrywać coraz ważniejszą rolę w umożliwianiu transformacji cyfrowej, pomagając jednocześnie organizacjom w zachowaniu zgodności z właściwymi przepisami prawa.

Architektura Zero Trust zapewnia widoczność i kontrolę niezbędną do zabezpieczenia danych u źródła, egzekwowania zasad dostępu na podstawie tożsamości i kontekstu (a nie tylko lokalizacji sieciowej) oraz poradzenia sobie ze złożonością kwestii dotyczących suwerenności danych.

Chmura suwerenna — często zadawane pytania

Co to jest suwerenność danych?

W poszczególnych krajach nieprzerwanie przyjmowane są przepisy ustawowe i wykonawcze dotyczące sposobów i miejsc przechowywania krytycznych informacji cyfrowych oraz zasad dostępu do tych informacji. Suwerenność danych wymaga przestrzegania tych przepisów prawa przez organizacje i osoby fizyczne.

Jakie są przykłady przepisów dotyczących suwerenności danych?

Na przykład ogólne rozporządzenie o ochronie danych (RODO), uchwalone przez Unię Europejską w 2016 r., zawiera kompleksowe wymogi dla organizacji, które zbierają i przetwarzają informacje osobiste osób fizycznych w UE.

Kto może uzyskać dostęp do danych w chmurze suwerennej?

Przepisy dotyczące suwerenności danych mogą ograniczać dostęp do danych do oprogramowania, usług i użytkowników w określonej lokalizacji geograficznej, do przedsiębiorstw będących własnością mieszkańców danego kraju lub regionu lub do osób mających określone poświadczenia bezpieczeństwa lub inne stosowne uprawnienia.

Czy chmura suwerenna jest połączona z Internetem?

W przypadku wielu użytkowników chmury suwerenne są połączone z Internetem za pośrednictwem szyfrowanych łączy z zaawansowaną kontrolą dostępu. W przypadku niektórych użytkowników z organów administracji rządowej i wymagających szczególnego poziomu zabezpieczeń zastosowań chmura suwerenna może być jednak całkowicie odłączona i odizolowana od Internetu.

Czy tworzenie kopii zapasowych w chmurze i scenariusze przywracania działań w przypadku awarii systemu podlegają zasadom suwerenności danych?

Tak. Lokalizacje tworzenia kopii zapasowych i przywracania działania w przypadku awarii systemu muszą być w pełni zgodne z zasadami suwerenności danych. W przypadku chmury suwerennej oznacza to, że dodatkowe regiony chmury muszą znajdować się w tym samym obszarze geograficznym lub domenie regulacyjnej.

Dlaczego dla suwerenności chmury ważna jest lokalizacja?

Możliwość wyboru regionów geograficznych, w których przechowywane są dane, jest ważna dla organizacji, które muszą mieć kontrolę nad swoimi danymi, aby zachować zgodność z przepisami prawa dotyczącymi suwerenności danych.